Para Pencuri dari Chengdu

Peretas menyusup ke komputer lembaga penelitian dan farmasi pengembang vaksin Covid-19. Cina dan Rusia dituduh berada di belakang mereka.

arsip tempo : 173056139348.

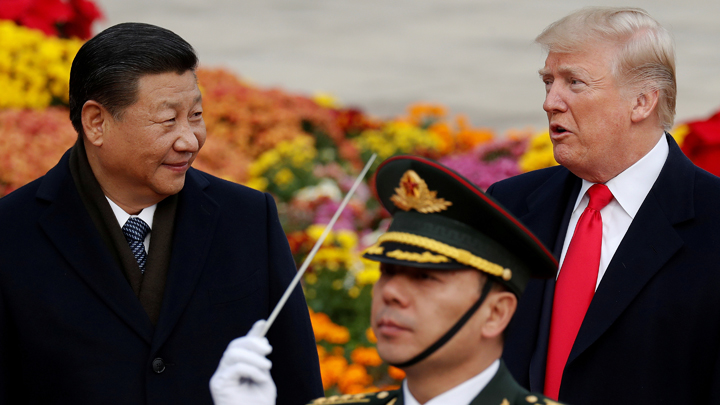

HUBUNGAN Amerika Serikat dan Cina meruncing setelah pengadilan federal di Spokane, Washington, DC, mendakwa dua warga negara Cina telah meretas komputer ratusan perusahaan swasta dan pemerintah Negeri Abang Sam serta sejumlah negara lain. Kedua hacker itu menyasar perusahaan-perusahaan berteknologi tinggi, termasuk industri farmasi yang tengah mengembangkan vaksin Covid-19. Para pejabat Washington menuding Kementerian Keamanan Negara (MSS), badan

...

Berlangganan untuk lanjutkan membaca.

Kami mengemas berita, dengan cerita.

Manfaat berlangganan Tempo Digital? Lihat Disini

Manfaat berlangganan Tempo Digital? Lihat Disini